Компьютерный вирус – что это?

Компьютерный вирус – что это?

Эксперты часто проводят параллели с традиционными вирусными заболеваниями, с которыми сталкивается организм человека, например, с гриппом. Компьютерный вирус – это цифровой аналог, он также распространяется от хоста к хосту, а также имеет свойство к самовоспроизведению. Размножение происходит путем распространения зараженного файла или документа.

Если углубляться в технические аспекты, то компьютерный вирус – это программа или вредоносной код. Он способен изменить работу ПК. Вирус является приставкой к легальному софту или документу, поэтому происходит его свободное распространение. Зараженный вирусом софт или файлы способны оказать разрушительные последствия, например, нанести непоправимый ущерб операционной системе. Хакеры могут дистанционно получить доступ к персональной информации владельца PC.

Какой вред причиняет компьютерный вирус?

Предположим, что программист прикрепил зараженный код к программе или файлу. Однако вирус будет бездействовать до того момента, пока компьютер не выполнит код. Это означает, что негативные последствия проявятся только после запуска вредоносного софта. Владелец компьютера, сам того не понимая, активирует код вируса.

Существует множество разных типов компьютерных вирусов. Большая часть из них может длительное время храниться на жестком диске, не проявляя каких-либо серьезных признаков заражения. Однако в момент заражения вирусом компьютер автоматически представляет угрозу другим устройствам, которые подключены к этой же сети. Наиболее опасные последствия заражения ПК:

- кража паролей, файлов и другой информации;

- повреждение документов, системных элементов;

- регистрация нажатых владельцем компьютера клавиш;

- рассылка спама через электронную почту;

- получение удаленного доступа к PC.

Разные виды компьютерных вирусов заточены под конкретную цель, например, удаление файлов или создание дискомфорта в управлении системой. Поэтому последствия заражения будут также отличаться.

Заражение компьютерными вирусами

Заражение компьютерным вирусом – это главная угроза современных ПК

Практически все слышали о компьютерных вирусах, но что это такое на самом деле – знают лишь единицы. Во избежание потери доступа к личной информации и персональным данным нужно ознакомиться с симптомами заражения PC. Так вы сможете понять, действительно компьютер стал жертвой хакеров или некорректная работа обусловлена совершенно другими факторами.

Признаки заражения компьютерным вирусом

Все вредоносные коды имеют разный принцип действия, но факт заражения определить довольно легко. Основные признаки компьютерного вируса:

- Постоянно появляются диалоговые окна – они всплывают на экране без ведома пользователя и предлагают посетить определенные сайты или скачать программное обеспечение.

- Смена домашней страницы – при открытии браузера вы попадаете на неизвестный web-сайт. При этом вирус блокирует восстановление корректной домашней страницы.

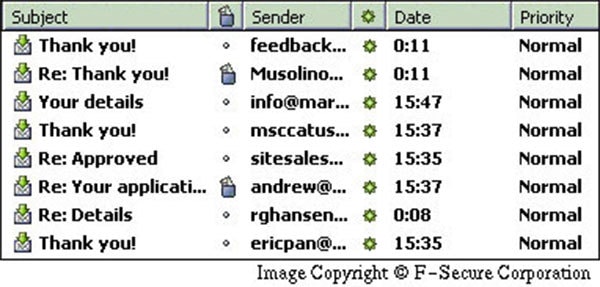

- Массовая рассылка спама с вашего почтового ящика – многие хакеры охотятся именно на доступ к e-mail, чтобы распространить вирус на другие компьютеры путем отправления зараженных файлов или ссылок на фишинговые сайты.

- Сбои в работе PC – все виды компьютерных вирусов оказывают негативное воздействие на жесткий диск. Эксплуатационный срок винчестера сокращается. Устройство начинает зависать, а со временем и вовсе выходит из строя. Возникают проблемы с включением техники.

- Снижение производительности – падает скорость обработки информации, поэтому обычные команды выполняются с задержкой.

- После запуска ПК включается неизвестный софт – после проверки списка активных приложений становится понятно, что работают программы, которые пользователь не устанавливал.

- Смена пароля к учетной записи – владелец компьютер не может войти в свой аккаунт, поскольку не подходит пароль.

Обнаружив один из этих признаков компьютерного вируса, необходимо воспользоваться защитным софтом, чтобы предотвратить усугубление проблемы. Крайне важно понимать, с чем именно вы имеете дело, поэтому следует также ознакомиться с распространенными видами вирусного ПО.

Основные виды вирусов и наносимый ими вред

Сегодня эти «инфицирующие» компьютеры программы классифицируются по поражаемым ими объектам (файловые, загрузочные, изменяющие исходный код, сценарные и прочие), по операционным системам и платформам. Также они различаются по языку их написания, по технологиям, которые задействуют (руткиты, полиморфные, стелс-вирусы) и по деструктивной специализации (бэкдоры, кейлоггеры, шпионы, ботнеты и другие). Отдельную группу составляют трояны, проникающие на ПК под видом лицензионного софта и передающие с него информацию своему владельцу, замедляющие работу компьютера и использующие его ресурсы в неблаговидных целях.

Вирусы могут вызывать программные и аппаратные сбои в работе ПК, уничтожать или похищать хранимую на них информацию. Также они могут блокировать работу пользователей, разрушать структуру размещения данных. Они потребляют ресурсы системы и захватывают место на накопителях информации, ухудшают функционирование ПК. Особенно опасны вирусы и сбои в работе информационных систем для структур, имеющих множество компьютеров, соединенных локальной сетью, на которых хранятся ценные данные (например, имеющие коммерческое значение). Поэтому сегодня такие организации заказывают комплексное техническое обслуживание компьютерной техники, ведь вероятные неприятности гораздо легче предотвратить, чем заниматься ликвидацией их последствий.

Всевозможные вирусы действуют по-разному. Руткиты скрытно функционируют в системе и прочно захватывают контроль над компьютером пользователя со всеми вытекающими из этого последствиями. Кейлоггеры отслеживают различные действия лица, работающего на ПК, в частности, нажатия им клавиш и набираемые на клавиатуре тексты (логины, пароли, адреса посещаемых сайтов и прочее). Также кейлоггеры перехватывают информацию из открытых окон, буфера обмена, отслеживают клики мыши. Это дает злоумышленнику (хозяину вируса) доступ к конфиденциальным данным пользователя зараженного компьютера, например, к его странице в соцсети, электронному кошельку, аккаунту в банке или в почте. Многие пострадали от кражи денежных средств со счета, ставшей возможной из-за внедренного на компьютер вируса.

Через «черви» (worms), проникающие на ПК по сети, злоумышленники привлекают зараженные ими компьютеры для DDoS-атак и распространения спама. С помощью ботнетов проводятся сетевые атаки, криптовалютный майнинг и рассылка навязчивых рекламных предложений. Также множество пользователей стали жертвами особенно распространившихся в последние годы вирусов-вымогателей (ransomware), блокирующих работу операционной системы и выдающих на экран требования об уплате определенной суммы.

Как обезопасить ПК от вредоносных программ?

Способы защиты от заражения компьютера вирусами несложны, но достаточно действенны. Чтобы не допустить попадания вредоносного софта на ПК, следует придерживаться следующих простых правил:

- Не стоит посещать сайты с сомнительной репутацией и непристойным содержанием.

- Не нужно загружать нелицензионные или незнакомые программы с предлагающих их ресурсов, а также нелегально распространяемые «взломанные» игры. Зачастую именно в них компьютерные пираты закладывают вирусы.

- Создавайте сложные пароли, чтобы вирусная программа не сумела легко подобрать их. Также не стоит использовать функцию сохранения в веб-браузере логинов и паролей.

- Не открывайте прилагаемые к письмам, пришедшим на ваш электронный почтовый ящик, файлы с расширением «.exe», а также различные вложения в почтовые сообщения (картинки, документы, музыку, анимацию) без их проверки антивирусной программой. Не переходите по незнакомым внешним ссылкам, которые присутствуют в электронных письмах и в сообщениях в мессенджерах.

- Сканируйте на наличие вирусов все подключаемые к компьютерам USB-накопители и вставляемые в привод лазерные диски.

- На работающем в интернете компьютере должен быть активным межсетевой экран (брандмауэр, файрвол).

Очевидно, что некоторые пользователи не станут соблюдать все вышеизложенные правила. Но всё же предотвратить попадание «инфекции» на компьютер может постоянно включенная защита антивирусной системы (сетевой экран, монитор, проверка почтовых сообщений). Регулярно сканируйте свой ПК на наличие вредоносных программ. Если компьютер заблокирован вирусом-вымогателем, попробуйте перезапустить его со входом в безопасный режим, произвести восстановление системы и очистку антивирусной программой. Если эти действия не помогут, придется использовать специальные утилиты или обратиться к профессионалу. Можно посоветовать архивировать важные файлы, создавать резервные копии наиболее ценных данных, хранящихся на компьютере, и держать их вне ПК на отдельных носителях и на «облаке». Также стоит регулярно обновлять защитную программу и ее антивирусную базу.

Сегодня предлагаются довольно эффективные бесплатные и платные системы защиты от вирусов и хакерских атак, в том числе от ведущих и популярных во все мире российских разработчиков. Но от особо вредоносных и изощренных вирусов (например, некоторых руткитов) даже такое ПО иногда уберечь не может, как и очистить компьютер в случае его заражения таковыми. В некоторых случаях для удаления наиболее опасных червей, руткитов или троянов, не уничтожаемых даже ведущими платными антивирусниками, приходится задействовать узкоспециализированное программное обеспечение и потратить довольно много времени. В такой ситуации лучшим решением будет обратиться к профессионалам в компанию, осуществляющую обслуживание офисных компьютеров, в частности, устранение обнаруженных вредоносных программ и установку самого эффективного антивирусного и антишпионского ПО.

Классификация компьютерных вирусов

WannaCry – самый известный компьютерный вирус

Термин «вредоносное программное обеспечение» (вирус) используется для описания софта, который негативно отражается на компонентах операционной системы, ставя под угрозу работоспособность аппаратных комплектующих ПК. К сожалению, киберпреступники с каждым днем придумывают все более изощренные способы проникновения в компьютеры пользователей, поэтому классификация компьютерных вирусов постоянно пополняется новыми программами и кодами.

Основные виды и типы компьютерных вирусов

Основные виды, типы и признаки компьютерных вирусов

Ранее мы определили, что вредоносные программы имеют разный принцип действия. Тщательно изучив основные типы компьютерных вирусов, вы будете знать, с чем имеете дело, поэтому получите возможность оперативно решить проблему:

- Заражение загрузочного сектора – алгоритм вируса устанавливает управление над процессом запуска ПК и загрузки операционной системы. Причиной появления такой проблемы становится подключение зараженного флэш-накопителя.

- Вредоносные web-страницы – этот вид компьютерного вируса активируется в момент, когда пользователь открывает определенный сайт.

- Заражение браузера – воздействие осуществляется на его конкретные функции, поэтому открывается большое количество вкладок с неизвестными сайтами, на которые пользователь не планировал переходить.

- Резидентный – это термин общего значения, который можно применить практически к каждому вирусу который располагается в оперативной памяти ПК. Активация происходит в момент запуска операционный системы.

- Вирус прямого действия – первые признаки заражения компьютера появляются, когда пользователь запускает вредоносный файл. Техника будет продолжать корректно работать до момента использования зараженного элемента.

- Полиморфный вид компьютерного вируса – изменение кода происходит при каждом запуске зараженного файла, поэтому защитный софт его не определяет.

- Файловый – еще один распространенный вид вирусов. Такие коды находятся внутри исполняемых файлов, активация которых позволяет выполнять конкретные функции или операции в системе.

- Многосторонний – заражение и последующее распространение вируса может происходить несколькими способами. Под угрозу попадают не только программные файлы, но и секторы операционной системы.

- Макровирус – они написаны на том же языке, что и обычные программные приложения. Распространение также происходит при активации вредоносного файла. Довольно часто он является вложением в электронном письме.

Классификация компьютерных вирусов может изменяться в зависимости от их способов создания, распространения, принципов заражения.

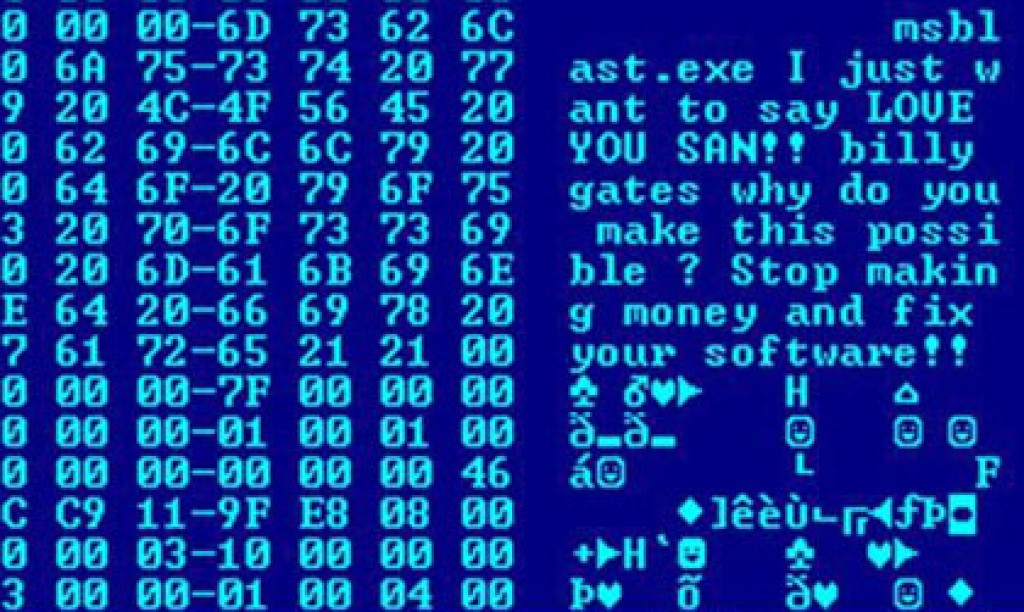

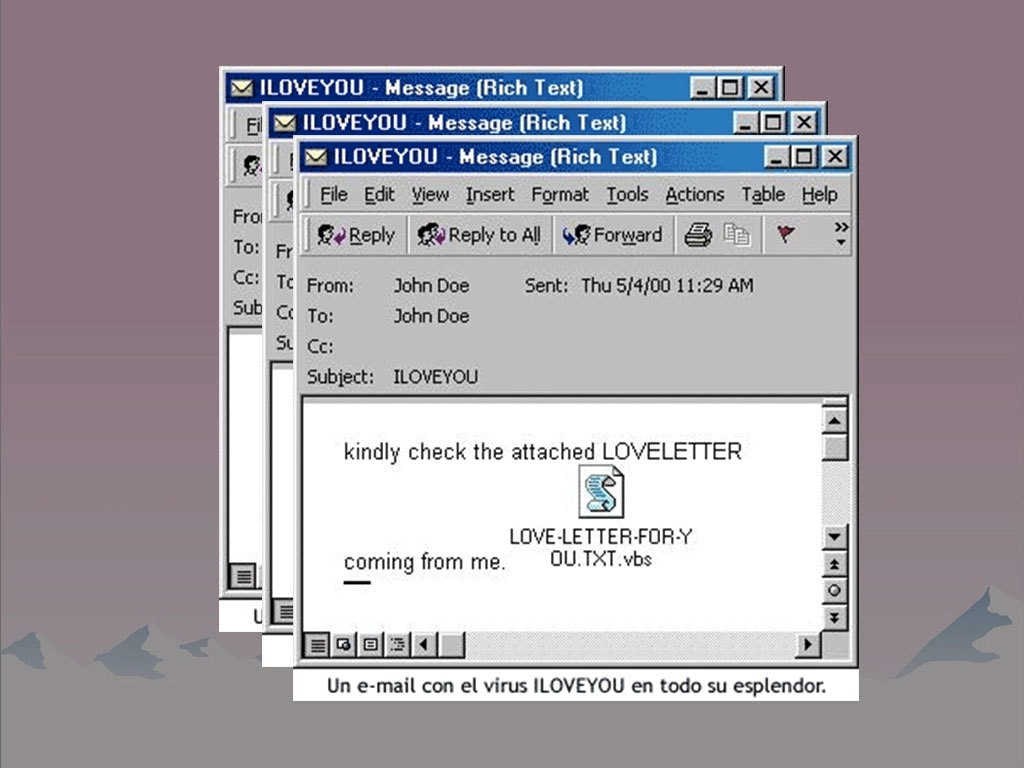

ILOVEYOU

Весьма заметный ущерб из вирусов, что на ноутбуке, нанес ILOVEYOU, который начал свое черное дело в 2000 году, — $15 млрд, из которых $5,5 млрд пришлись на первую неделю активности. По другим данным, экономика потеряла до $8,7 млрд, стоимость «очистки» обошлась еще в $15 млрд.

ILOVEYOU начал свой путь с Филиппин, вирус рассылал свои копии по адресным книгам, поэтому единственный пользователь с обширной базой адресатов заражал огромное количество машин.

Предполагается, что авторы вируса, Онел Де Гузман и Реонэл Рамонес с Филиппин, которые якобы хотели проверить гипотезы дипломной работы, не ожидали случившейся бури. Позже молодых людей задержали (помог анализ кода оригинальной версии ILOVEYOU), но после расследования отпустили.

Вирус использовал уязвимость в операционной системе Windows и программе Outlook в частности, которая по умолчанию разрешала обработку скриптов. Причиной эпидемии называют то, что разработчики из MS в то время не считали скриптовые языки угрозой, поэтому эффективной защиты от нее не предусмотрели. Кроме того, авторы ILOVEYOU намеренно или по незнанию выпустили в мир не только инструмент для уничтожения — они предоставили конструктор, который можно изменять под свои нужды. Это привело к появлению десятков модификаций вредоноса.

Тем не менее стороннее ПО отлавливало ILOVEYOU. Как рассказал один из сисадминов того времени, придя утром на работу, он решил посмотреть, сколько вирусов попало в сети почтовых фильтров. В напряженную ночь таких отлавливали до 50 штук, утром 4 мая 2000 года их было больше 100. «День становится все интереснее», — подумал тогда Пол Флетчер из Star Labs. Действительно, через полчаса счетчик показал 450, к концу дня — 13 тыс.

Как следует из рассказов представителей компаний, которые занимались обеспечением информационной безопасности, вокруг творилась истерика, телефоны звонили безостановочно. Распространению вируса способствовала социальная инженерия: модифицированные его версии поступали от имени друзей, предлагающих встретиться, письма якобы содержали информацию о том, как получить подарок, предлагали почитать анекдоты и так далее. Знакомая классика.

Все было так плохо, что некоторые крупные военные ведомства (тот же Пентагон) и компании были вынуждены полностью остановить почтовые сервисы. Позже источники называли разные цифры, отражающие количество зараженных компьютеров, — от сотен тысяч до десятков миллионов.

Что делал ILOVEYOU? Червь, получив доступ к системе после своего запуска (куда уж без участия пользователя), всего-то изменял и уничтожал файлы. А бэкапов тогда практически никто не делал.

Zeus

В 2007 году объявился троян новой формации, наречённый именем древнегреческого бога, поражающий компьютеры, серверы, мобильные устройства и даже игровые приставки Nintendo и Sony Playstation. Многоуровневый вирус похищает личные данные жертвы, получает доступ к банковскому счёту, определяет границу безопасности переводов (когда банковская система автоматически блокирует карту или требует дополнительного подтверждения при переводе), а потом небольшими суммами рассылает на множество иностранных счетов. Лишь потом, используя доступ к некоторым из этих счетов, злоумышленники получают деньги. А распространяется троян через баннеры, причём легальные и не вызывающие подозрений.

Flashback

Если вы думаете, что вирусы поражают лишь только беспечных пользователей Windows, предлагаем наш следующий лот, ориентированный на Mac. Flashback предлагает обновить Flash Player для просмотра требуемого контента, а сам получает полный доступ к системе. В 2012 году на пике активности свыше 600 тысяч компьютеров оказались заражены этим вирусов. Доход разработчикам (до 10 тысяч долларов в день) он приносил путём накрутки кликов по баннерам, что происходило в фоновом режиме и на быстродействии почти не сказывалось.

MyDoom

В том же году на свет появился вирус MyDoom, он же Novarg, он же ILOVEYOU часть вторая. Суть та же — блокировка доступа к ряду сайтов (в основном, производителей антивирусов и файлообменники), бесконечная рассылка и изменение реестра. Стремительность поражения компьютеров этой вредоносной программой поражает: за первых два дня эпидемии каждое десятое письмо оказалось поражено вирусом. Суммарный ущерб более 31 миллиарда долларов. Существует и по сей день.

Sobig

Вирус Sobig впервые заметили в 2002 году. Считается, что он заразил миллионы компьютеров по всему миру, действуя вначале под другим названием. По некоторым данным, экономический ущерб от его действий превысил $35 млрд, однако, как и в остальных случаях, подсчеты носят приблизительный и отчасти гипотетический характер.

Начали появляться новые версии, которые обозначались Sobig.A, Sobig.B и так далее. Наибольшее распространение получил Sobig.F. Это один из наиболее активных вирусов, который действует как червь и троян. И вновь авторы вредоноса прибегли к социальной инженерии, завлекая пользователя заголовками писем «Re: Кино», «Re: Документы» и так далее, имитируя ответы на прошлые письма. К слову, так же действуют и сегодня отправители спама и «плохого» ПО.

Ну а дальше дело за вложениями с двойными (например, .mpeg.pif) или обычными расширениями (просто .pif или .scr) — пользователь сам инфицировал систему.

На самом деле называть Sobig вирусом не совсем корректно: он не вредил системе напрямую. Вредонос загружал дополнительные файлы из сети, пинговал адрес [email protected] (предположительно, для подсчета зараженных компьютеров) и применялся для формирования спам-рассылок. Поэтому его называют одним из первых червей для организации спам-ботнетов. Или даже первым.

В то же время код Sobig был «кривым» и недописанным — поэтому Sobig.F, например, не мог распространяться в локальных сетях. Зато в нем начали применять спуфинг — грубо говоря, маскировку.

Microsoft пыталась бороться с вирусом, выпустив патч, позволяющий блокировать некоторые типы файлов, но .zip среди них не было, чем и воспользовались хакеры. Потом софтверная корпорация предложила награду в четверть миллиона долларов за голову автора (не за голову, за имя, конечно), но его так и не нашли. По одной из гипотез, автором червя является программист Руслан Ибрагимов, но он с этим не согласен.

Mydoom

Mydoom, который появился в 2004 году, побил рекорды ILOVEYOU и Sobig по скорости распространения. А также рекорд Sobig по нанесенному экономическому ущербу — якобы более $38 млрд.

По данным Symantec, в ней было реализовано два триггера. Один был ответственным за организацию DoS-атак начиная с 1 февраля 2004 года, второй останавливал распространение вируса 12 февраля того же года, но бэкдоры оставались активными. Правда, это касалось одной из версий, последующие имели более поздние сроки запуска и отключения. Так что никаких совестливых хакеров.

Его распространяли через файлообменник KaZaA и электронную почту (темы писем, как обычно, звучали «Привет!», «Ошибка», «Ошибка доставки», «Тест» и так далее — играли на любопытстве пользователей). Внутри были приложения с двойными расширениями: первое имитировало что-нибудь безобидное типа .txt или .doc, а вторым были .bat, .exe, .cmd и так далее — то есть исполняемые.

Вирус прописывался в системе, вносил изменения в реестр, «присасывался» к портам и мог загружать файлы извне. Действовал вредонос очень избирательно, грамотно подбирая серверы — получатели писем, избегая отправки на ряд «опасных» для него доменов (значились avp, .gov, *sopho*, *icrosof* и множество других) и адресов (abuse@, @postmaster и др.) — условий было очень много.

Основной целью вируса, вероятно, была организация DoS-атак, а также рассылка нежелательной почты. Побочным эффектом стало повсеместное снижение скорости доступа в интернет, рост объемов спама, ограничение доступа к некоторым ресурсам и блокировка работы антивирусного ПО.

Антивирус NOD32 Антивирус (1 ПК, 1 год) антивирус, полная версия 28,00 р. 3 предложения Система защиты ПК от интернет-угроз Dr.Web Security Space (1 ПК, 1 год, продление) 1 отзывсистема защиты ПК от интернет-угроз, продление 16,10 р. 1 предложение Антивирус Kaspersky Total Security Multi-Device (2 устройства, 1 год, ключ) антивирус, полная версия, ключ продукта 55,00 р. 2 предложения Сравнить эти товары → Антивирусы в каталоге Onliner

BlackEnergy

Автором вируса BlackEnergy называют Cr4sh, который, поработав над проектом, продал исходники за $700 в 2007 году. Покупатель нашелся достаточно быстро и начал использовать червя для организации DDoS-атак. Чем ближе к современности, тем меньше разнообразия: все реже появляются «случайные» вирусы, все чаще — обычные инструменты шантажа и получения денег. Хотя BlackEnergy применяли и для спам-рассылок, фишинга да других темных делишек.

Спустя примерно три года появилась вторая версия, продвинутая во всех отношениях: с серьезным шифрованием, защитой, модульной архитектурой, системой обновлений, а еще позже — третья.

BlackEnergy превратился в комбайн для проведения DDoS-атак, кибершпионажа и уничтожения данных. Специалисты считали авторов этого программного обеспечения профессионалами своего дела — с квалификацией выше среднего по рынку.

Целями разработчиков BlackEnergy в какой-то момент стали энергетические и промышленные компании по всему миру (особенно досталось Украине), а также правительственный сектор и СМИ. Впрочем, не все источники подтверждают «гиперактивность» BlackEnergy, подвергая сомнению использование этого ПО (BlackEnergy 3 и утилиты KillDisk, в частности) в некоторых громких инцидентах, связанных со сбоями в энергосистемах.

О том, как вредоносное ПО оказалось в наиболее уязвимых системах, есть только гипотезы. По словам одних, требовался прямой доступ к компьютерам, по словам других, заражение не слишком сложный процесс из-за откровенно устаревших программных и аппаратных механизмов защиты.

Сумма ущерба не уточняется. В том числе потому, что неопровержимых доказательств нет либо они скрыты от глаз простых смертных.

DarkTequila

DarkTequila — один, наверное, из наиболее забавных (или скорее необычных) вирусов из программ на этом странном ноутбуке. Его использовали для атак на клиентов мексиканских финансовых учреждений с 2013 года, но ими не ограничивались. Программа собирала данные для входа в личные кабинеты cPanel, Plesk, Amazon, площадки по бронированию авиабилетов, Microsoft Office 365, IBM Lotus Notes и так далее.

DarkTequila оставался незамеченным на протяжении пяти лет, так как действовал он аккуратно, с предварительной разведкой. Заражение компьютера проходило по банальной схеме: через фишинговый сайт или при подключении флешки, которые нередко становятся рассадником заразы.

Но перед тем, как осесть на новом месте, вредонос проверял, нет ли на компьютере антивирусного ПО, или не подключена ли машина к сети, в которой проводится удаленная проверка на заразу. Более того, если по каким-то параметрам компьютер был неинтересен распространителям вируса, DarkTequila тихонько удалялся.

Нашла «дырявого» пользователя? Время загружать набор основных плагинов. Среди них тот, который отслеживает состояние системы, чтобы в случае чего удалиться и не выдавать своего существования. И модуль для копирования на флешку, чтобы заразить другие машины. Затем собственно кейлоггер и приложение для выуживания паролей из FTP-клиентов и браузеров. Полученные данные на удаленный сервер DarkTequila заливает в зашифрованном виде, чтобы не допустить утечку персональных данных.

Специалисты указывают на высокую эффективность данного ПО, добавляя, что оно все еще в строю и продолжает работу, что делает DarkTequila особенно опасным.

Точных цифр ущерба нет, говорят о «миллионах долларов».

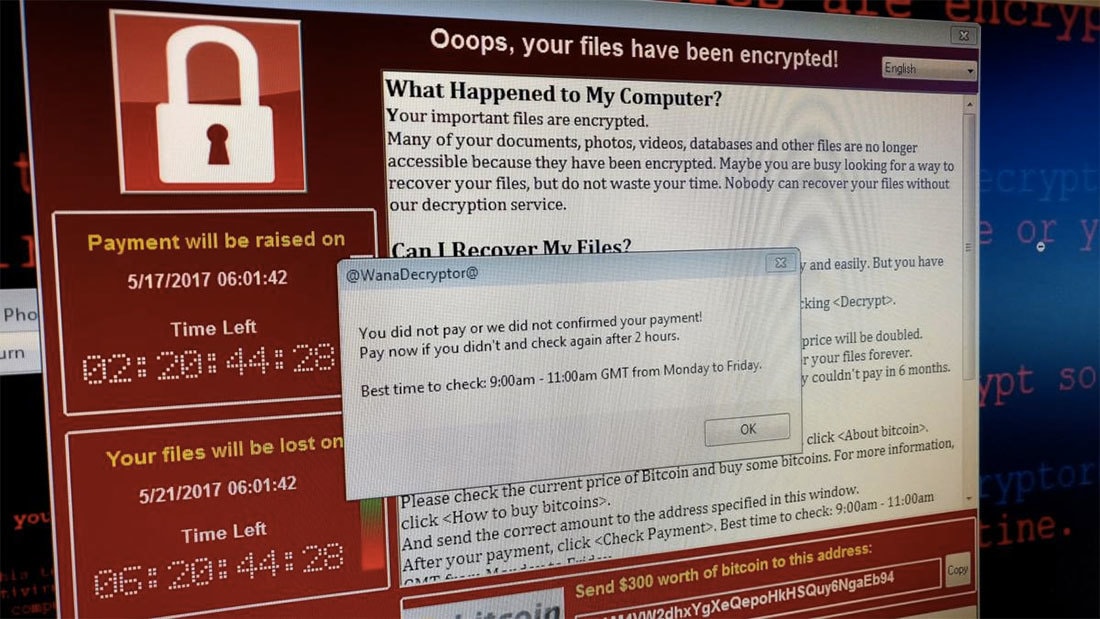

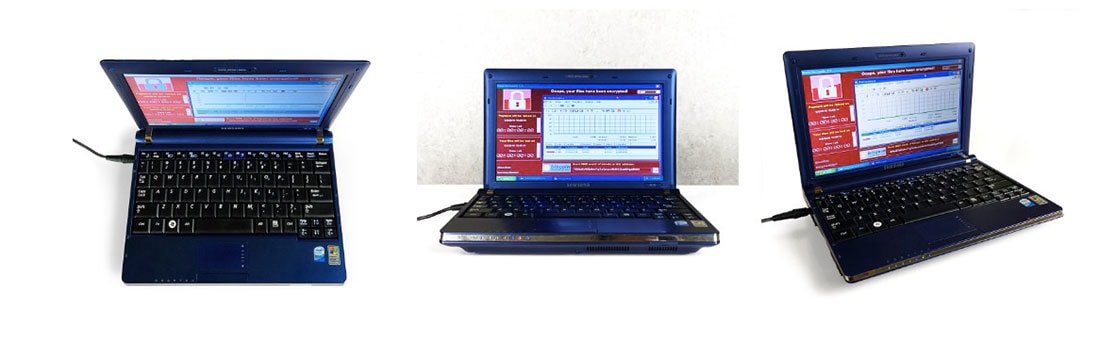

WannaCry

Завершает список компьютерных неприятностей WannaCry. В мае 2017 года СМИ по всему миру стали сообщать об атаке на Windows-пользователей вируса-вымогателя. Он не щадил никого: медицинские учреждения, военные, полиция, обычные пользователи. Наибольшее количество зараженных тогда пришлось на Россию, затем география расширилась.

WannaCry шифровал файлы, блокировал работу системы, а затем требовал выкуп за разблокировку — биткоинами в эквиваленте 300 долларов. На старте кампании хакеры пугали удвоением суммы при неоплате в течение трех дней и необратимым удалением данных еще несколько дней спустя. Правда, в случае получения выкупа расшифровать файлы присланным ключом не представлялось возможным.

Вирусная атака не была бы столь разрушительной, обнови пользователи свою ненаглядную Windows (патч вышел примерно за полтора месяца до эпидемии). Разве что владельцы XP бы страдали.

Мир был спасен благодаря молодому специалисту Маркусу Хатчинсу, который зарегистрировал домен iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com, — WannaCry при запуске проверял, активен ли он, и, не найдя ресурс в сети, начинал шифровать пользовательские файлы. Наличие рабочего домена активировало встроенный рубильник, уничтожая вирус.

Позже функцию самоуничтожения пытались отключить, однако делал это, видимо, неквалифицированный хакер: WannaCry на время сломался. Постепенно появились эффективные инструменты, позволяющие повернуть процесс вспять, и атака WannaCry со временем сошла на нет.

Автор вируса-вымогателя заработал около $130 тыс. — точнее, именно столько на момент кампании поступило на криптокошельки мошенников. Косвенный ущерб оценить намного сложнее, поэтому разбежка в цифрах огромная: от нескольких сотен миллионов долларов до $4 млрд (сюда входит упущенная выгода и мероприятия по устранению последствий).

Споры вокруг WannaCry, авторство которого приписывают северокорейским программистам, не утихают. В частности, и потому, что американская АНБ знала о существующей уязвимости, но молчала, а также, вероятно, применяла ее в прошлом.

Маркус Хатчинс, кстати, получил срок за хакерскую деятельность и разработку компонента малвари Kronos (с WannaCry это никак не связано). Суд зачел время нахождения молодого человека под стражей, поэтому в тюрьму он не попал, отделавшись условным наказанием на год.

Помимо упомянутых вирусов, существовало немало других интересных экземпляров — CIH («Чернобыль»), Sasser, Petya, Morris, Melissa, Conficker и многие другие. За каждым стоит своя история.

Безвредные вирусы — такое тоже бывает

Безвредные вирусы — такое тоже бывает. Были в истории компьютерных вирусов и примеры забавных безвредных программ, которые технически являлись вирусами, но никакого ущерба пользователям при этом не наносили. Так, ещё в 1997 году был разработан вирус HPS, который был ориентирован на временное изменение графические bmp-файлов, которые могли отображаться в перевёрнутом или отражённом виде, что, правда, могло доставлять неудобства пользователям старых версий Windows, ведь они были построены с использованием как раз bmp-графики. Впрочем, никакого реального ущерба HPS не наносил, поэтому его с полным основанием можно назвать безвредным шуточным вирусом.

«Заботливый» Welchia

Червяк Welchia претендует на звание самого полезного в истории: эта появившаяся в 2003 году программка после автоматической загрузки через сеть проверяла наличие заражения ПК опасным сетевым червём (программа была написана для устранения червя Blaster w32.blaster.worm, другое название — LoveSan), удаляла его и также в авторежиме пыталась установить обновления для Windows, закрывающие сетевые уязвимости. После успешного выполнения всех этих действий Welchia… самоудалялся. Правда, с Welchia тоже не всё было гладко — дело в том, что после установки обновлений Windows червь отдавал команду на принудительную перезагрузку ПК. А если в это время пользователь работал над важным проектом и не успел сохранить файл? Кроме того, устраняя одни уязвимости, Welchia добавлял другие — например, оставлял открытыми некоторые порты, которые вполне могли использоваться затем для сетевых атак.

- https://www.profvest.com/2020/10/kompyuternyy-virus.html

- https://www.plus-aliance.ru/news/tekhnoblog/virusy-na-rabochem-kompyutere-rasprostranennye-vidy-sposoby-zashchity/

- https://tech.onliner.by/2019/11/17/virus-41

- https://gb.ru/posts/15_destructive_viruses

- https://vc.ru/u/483331-data-privacy-coalition/121285-kompyuternye-virusy-istoriya-razvitiya-ot-bezobidnyh-domashnih-shpionov-do-pohititeley-bankovskih-kart